Spoiler-Alarm

Ich empfehle jedem zu versuchen sich selber den Weg zum Invite-Code zu hacken. Erst wenn du es nach mehreren Versuchen noch nicht geschafft haben solltest, kannst du dieser „Anleitung“ folgen.

Ich werde diese „Anleitung“ in mehrere Spoiler-Abschnitte unterteilen, so dass du auch einzelne Sektionen angucken kannst, falls du nur bei einem bestimmten Teil nicht weiter kommst.

Ich werde diese „Anleitung“ in mehrere Spoiler-Abschnitte unterteilen, so dass du auch einzelne Sektionen angucken kannst, falls du nur bei einem bestimmten Teil nicht weiter kommst.

Inhalt

Was ist Hack The Box?

Hack The Box ist eine online Plattform um seine Skills im Bereich Hacking & IT-Scurity zu testen und zu verbessern.

Es bietet mehrere Challenges welche regelmäßig geupdatet und erneuert werden.

Manche dieser Challenges simulieren sogenannte „Real World“ Scenarios und manche von ihnen gehen eher in die spielerische Richtung.

Lasst das Hacken beginnen!

- Besuche die Offizielle Hack The Box Seite. Hier findest du einige weitere Informationen über ihre Seite.

- Um Hack The Box beizutreten musst du oben rechts auf den Knopf Join Now Klicken

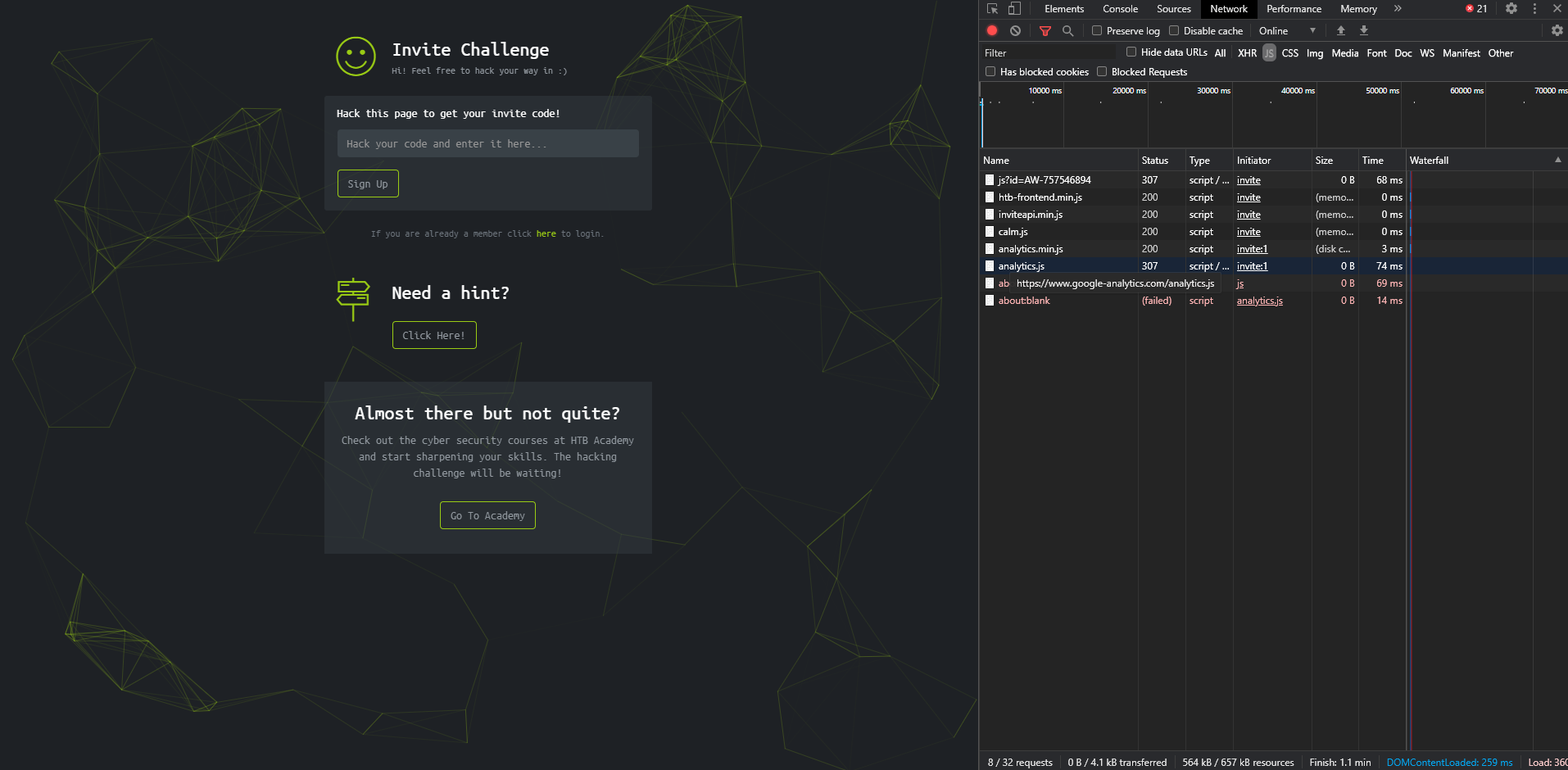

- Wenn du auf die Seite gehst, wirst du nach einem Invite-Code gefragt.

Ab hier werde ich Spoiler-Abschnitte einsetzen, damit du nicht aus versehen gespoilert wirst.

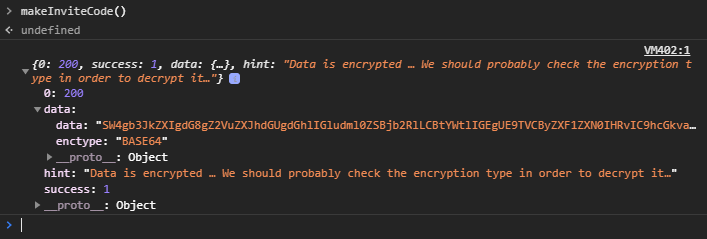

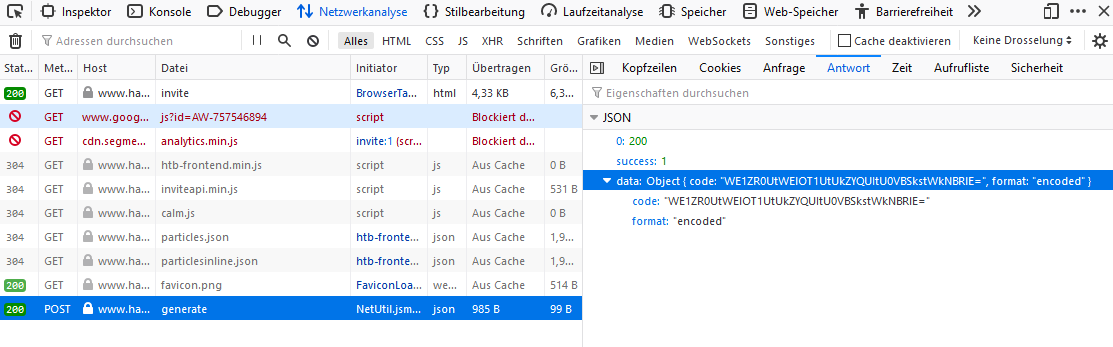

Du findest allerdings bereits auf der oben angesprochenen Seite genug hinweise um dir deinen eigenen Invite-Code zu generieren.

0 Kommentare